Năm 2013 đã xảy ra hơn 1,7 tỉ cuộc tấn công mạng trên toàn thế giới, và xu hướng trong tương lai sẽ là các cuộc tấn công di động.

Di động là một lĩnh vực CNTT đang phát triển rất nhanh. Năm 2013, vấn đề an ninh xung quanh thiết bị di động đã đạt đến một cấp độ mới về sự gia tăng cả về số lượng lẫn chất lượng. Nếu năm 2011 là năm phần mềm độc hại cho di động bắt đầu tạo được sức hút đối với tin tặc thì năm 2013, các phần mềm độc hại này đã trở nên hoàn thiện và tinh vi hơn.

Những mối đe dọa di động

Obad có lẽ là phát hiện đáng chú ý nhất trong lĩnh vực di động, đang được phân tán bởi nhiều phương pháp, trong đó có một botnet được thiết lập sẵn. Smartphone Android nếu bị lây nhiễm Trojan-SMS.AndroidOS.Opfake.a thì sẽ biến thành một nơi nhân bản, nó gửi các tin nhắn văn bản có chứa liên kết độc hại đến tất cả số điện thoại có trong danh bạ..

Các botnet di động mang đến một lợi thế đáng kể so với những botnet truyền thống: smartphone hiếm khi bị tắt nguồn, hầu hết các truy cập luôn sẵn sàng và chỉ đợi lệnh tấn công. Tác vụ thông thường mà các botnet thực hiện bao gồm gửi thư rác hàng loạt, tấn công DDoS và lấy cắp thông tin cá nhân, tất cả hoạt động này không đòi hỏi hiệu suất và được thực hiện dễ dàng trên smartphone.

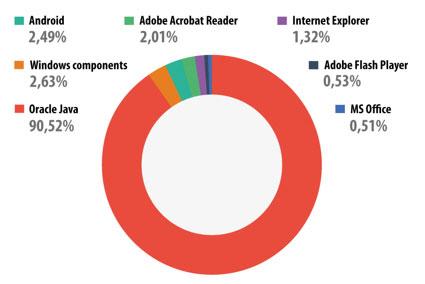

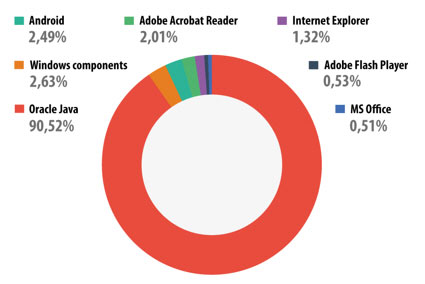

Các ứng dụng có lỗ hổng bị khai thác bởi tin tặc

Theo Kaspersky Lab, 90,52% nỗ lực khai thác lỗ hổng được phát hiện nhắm tới mục tiêu số một là Oracle Java. Vị trí thứ hai thuộc về thành phần Windows, bao gồm các tập tin hệ điều hành Windows có lỗ hổng, không xét tới Internet Explorer và Microsoft Office. Hầu hết các cuộc tấn công trên Windows đều nhắm tới mục tiêu là một lỗ hổng được phát hiện trong win32k.sys.

Một số ứng dụng có lỗ hổng bị khai thác bởi tin tặc

Vị trí thứ ba là các lỗ hổng trên Android. Tội phạm mạng hoặc chính bản thân người dùng sử dụng các lỗ hổng trên Android để đạt được quyền điều khiển thiết bị (root). Gần đây, đã có thông tin trình duyệt Chrome cho Nexus 4 và Samsung Galaxy S4 có một lỗ hổng và có thể bị khai khác trong tương lai.

Các mối đe dọa trực tuyến

Số lượng các cuộc tấn công trực tuyến trên toàn thế giới tăng từ 1.595.587.670 trong năm 2012 lên 1.700.870.654 trong năm 2013.

So với năm ngoái, tốc độ tăng trưởng của các cuộc tấn công dựa trên trình duyệt đã giảm. Số lượng các cuộc tấn công dạng này được vô hiệu hóa trong năm 2013 tăng 1,07 lần so với năm 2012, trong khi năm 2012 con số tương ứng là 1,7. Công cụ chính đằng sau các cuộc tấn công dựa trên trình duyệt vẫn là các gói cập nhật chứa lỗ hổng, mang đến cho tội phạm mạng cơ hội lây nhiễm mã độc vào máy tính của nạn nhân khá dễ dàng.

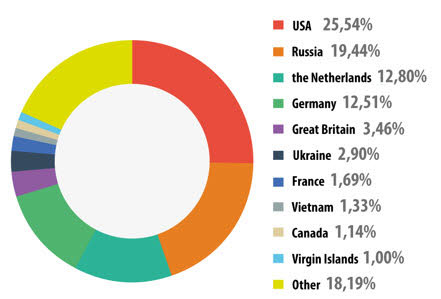

Để thực hiện được 1.700.870.654 cuộc tấn công trên Internet, tội phạm mạng đã sử dụng 10.604.273 máy chủ đơn nhất, nhiều hơn 4 triệu máy so với năm 2012. Năm 2013 có một sự thay đổi nhỏ trong bảng xếp hạng 10 quốc gia phát tán phần mềm độc hại hàng đầu so với năm 2012, trong đó Mỹ đứng đầu, còn Việt Nam xuất hiện ở vị trí thứ 8.

Xếp hạng những quốc gia chiếm tỉ lệ lớn nhất trong việc phát tán mã độc.

Dự đoán năm 2014

Alexander Gostev, Trưởng bộ phận Bảo mật, đội Nghiên cứu và Phân tích toàn cầu, Kaspersky Lab, nhận xét: "Internet đã bắt đầu phá vỡ thành các đoạn quốc gia. Vụ rò rỉ của Snowden đã tăng cường nhu cầu đối với quy định cấm sử dụng các dịch vụ nước ngoài. Bước tiếp theo rất có thể sẽ là nỗ lực hạn chế truy cập vào dữ liệu nước ngoài ở các quốc gia. Khi xu hướng này phát triển hơn nữa có thể dẫn đến sự sụp đổ của internet hiện nay, phá vỡ thành hàng chục mạng lưới khác nhau".

Một số quốc gia đã áp dụng hoặc đang có kế hoạch áp dụng luật cấm sử dụng các dịch vụ của nước ngoài. Trong tháng 11, Đức thông báo rằng, tất cả các thông tin liên lạc giữa các nhà chức trách Đức sẽ bị khóa hoàn toàn trong nước. Brazil đã công bố kế hoạch xây dựng một kênh internet thay thế để không sử dụng đường truyền có đi qua Florida (Mỹ).

Tác giả: Theo 24h

Nguồn tin: http://www.quantrimang.com.vn

Những tin mới hơn

Những tin cũ hơn

1. Ủng hộ bằng tiền mặt vào Quỹ tài trợ NukeViet Qua tài khoản Paypal: Chuyển khoản ngân hàng trực tiếp: Người đứng tên tài khoản: NGUYEN THE HUNG Số tài khoản: 0031000792053 Loại tài khoản: VND (Việt Nam Đồng) Ngân hàng Vietcombank chi nhánh Hải Phòng. Website:...

Thứ sáu - 22/05/2026 09:24

Số TBMT: IB2600230114-00. Bên mời thầu: . Đóng thầu: 10:00 01/06/26Thứ sáu - 22/05/2026 09:22

Số TBMT: IB2600230884-00. Bên mời thầu: . Đóng thầu: 10:00 01/06/26Thứ sáu - 22/05/2026 09:22

Số TBMT: IB2600229491-00. Bên mời thầu: . Đóng thầu: 16:00 01/06/26Thứ sáu - 22/05/2026 08:50

Số TBMT: IB2600232468-00. Bên mời thầu: . Đóng thầu: 08:00 09/06/26Thứ sáu - 22/05/2026 08:50

Số TBMT: IB2600230746-00. Bên mời thầu: . Đóng thầu: 09:00 01/06/26Thứ sáu - 22/05/2026 08:49

Số TBMT: IB2600225953-00. Bên mời thầu: . Đóng thầu: 08:00 31/05/26Thứ sáu - 22/05/2026 08:47

Số TBMT: IB2600225933-00. Bên mời thầu: . Đóng thầu: 08:00 31/05/26Thứ sáu - 22/05/2026 08:46

Số TBMT: IB2600225907-00. Bên mời thầu: . Đóng thầu: 08:00 31/05/26Thứ sáu - 22/05/2026 08:43

Số TBMT: IB2600230632-00. Bên mời thầu: . Đóng thầu: 09:00 31/05/26Thứ sáu - 22/05/2026 08:38

Số TBMT: IB2600231939-00. Bên mời thầu: . Đóng thầu: 08:30 01/06/26Thứ sáu - 22/05/2026 14:57

Số KHLCNT: PL2600139054-00. Ngày đăng tải: 01:57 23/05/26Thứ sáu - 22/05/2026 09:32

Số KHLCNT: PL2600139052-00. Ngày đăng tải: 20:32 22/05/26Thứ sáu - 22/05/2026 09:31

Số KHLCNT: PL2600121211-01. Ngày đăng tải: 20:31 22/05/26Thứ sáu - 22/05/2026 09:31

Số KHLCNT: PL2600139047-00. Ngày đăng tải: 20:31 22/05/26Thứ sáu - 22/05/2026 09:30

Số KHLCNT: PL2600139040-00. Ngày đăng tải: 20:30 22/05/26